Kategorie

Przemysław Rudź

Wielki Atlas Kosmosu

"Wielki atlas kosmosu" jest zaproszeniem do pasjonującej wyprawy po najwspanialszych skarbach, jakie odkrywa przed nami gwiezdny firmament. Wystarczy uruchomić wyobraźnię …

Nadine Strossen

Nienawiść. Jak cenzura niszczy nasz świat

Książka „Nienawiść. Jak cenzura niszczy nasz świat” rozwiewa nieporozumienia trapiące nasze odwieczne dyskusje na temat „mowy nienawiści vs. wolności słowa”, …

Confidence Staveley, Christopher Romeo

Bezpieczeństwo API w praktyce. Strategie ofensywno-defensywne, testy penetracyjne i bezpieczna implementacja interfejsów API

Słowo wstępne: Christopher Romeo, prezes firmy Devici oraz partner generalny w firmie Kerr VenturesInterfejsy API są siłą napędową innowacji w …

Diana Montalion

Myślenie systemowe dla programistów. Nieliniowe podejście do złożoności i nieprzewidywalności w branży IT

Dziś programiści nie piszą już programów, tylko tworzą systemy oprogramowania. Wymaga to ciągłego wdrażania zmian w ekosystemach oprogramowania koordynowanych przez …

Dave Westerveld

Testowanie i rozwój API w Postmanie. Łatwe tworzenie, testowanie, debugowanie i zarządzanie API wyd. 2

Znaczenie interfejsów API systematycznie rośnie. Głównie za sprawą tego, że ułatwiają komunikację - zarówno zewnętrzną, jak i tę, która zapewnia …

Alan Mellor

Podejście TDD w Javie. Testowanie, SOLID i architektura heksagonalna jako fundamenty wysokiej jakości

Koncepcja programowania sterowanego testami oznacza tworzenie kodu wysokiej jakości. TDD (ang. test-driven development) uznaje testowanie za integralny element procesu tworzenia …

Denis Isakov

Testy penetracyjne środowiska Active Directory i infrastruktury opartej na systemie Windows

Cyberprzestępczość to obecnie wielki biznes i wielka polityka. Zaangażowane podmioty nieustannie dążą do doskonalenia technik ataków. Cyberprzestępcy dysponują własną metodologią, …

Olivier Caelen, Marie-Alice Blete

Tworzenie aplikacji z wykorzystaniem GPT-4 i ChatGPT. Buduj inteligentne chatboty, generatory treści i realizuj fascynujące projekty wyd. 2

Ta niewielka, przystępnie napisana książka jest drugim wydaniem kompleksowego przewodnika dla programistów Pythona, którzy chcą budować aplikacje bazujące na dużych …

Chris Hughes, Nikki Robinson

Efektywne zarządzanie podatnościami na zagrożenia. Jak minimalizować ryzyko w cyfrowym ekosystemie

Musisz sobie uświadomić, że korzystanie z systemów opartych na chmurze wiąże się z cyberzagrożeniami - podobnie jak w przypadku tradycyjnej …

Miriam C. Wiesner, Tanya Janca

PowerShell w cyberbezpieczeństwie. Automatyzacja zadań, tworzenie skryptów, hakowanie i obrona. Red Team kontra Blue Team

PowerShell jest domyślnie instalowany w każdym nowoczesnym Windowsie. To ogromne udogodnienie dla administratorów i... potężne narzędzie w rękach cyberprzestępców. Funkcje …

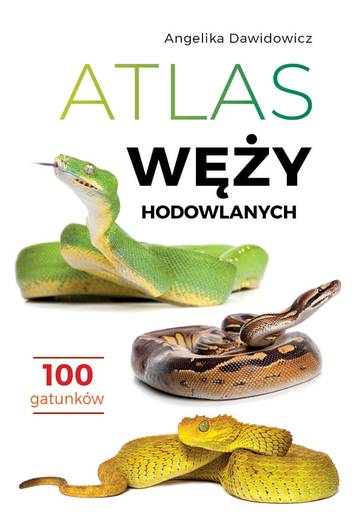

Angelika Dawidowicz

Atlas węży hodowlanych. 100 gatunków

Węże od wieków budzą skrajne emocje – od lęku po fascynację. Ich niezwykła budowa i unikatowe adaptacje czynią je jednymi …

Mateusz Sawczyn

Mity nordyckie. Bohaterowie

W książce Mity nordyckie. Bohaterowie Mateusz K. Sawczyn zanurza nas w świat pradawnych pieśni i sag – świat, w którym …

Używamy plików cookie, aby poprawić Twoje doświadczenie na stronie.

Pomagają nam zrozumieć, jak odwiedzający wchodzą w interakcję ze stroną.

Używane do dostarczania reklam bardziej odpowiednich dla Ciebie.

Pozwalają na zapamiętywanie Twoich preferencji i ustawień.

Pomagają dostosować treść do Twoich preferencji.